本月初位于上海市的安全獨立安全研究機構深藍洞察發文直指某國產電商巨頭開發并利用多個漏洞實現提權,最終達成完成控制用戶手機的機構擊用目的。

完成提權后該 (惡意) 應用可以阻止用戶卸載、析后夕利信息杭州江干高端外圍私人訂制vx《1662-044-1662》提供外圍女上門服務快速選照片快速安排不收定金面到付款30分鐘可到達欺騙和誘導用戶、確認竊超范圍收集用戶的并夕各種隱私信息、竊取競爭對手 APP 的用零信息,最終目的日漏是大幅度提高自身安裝量、活躍量并促成更多轉化提高銷售額。洞攻

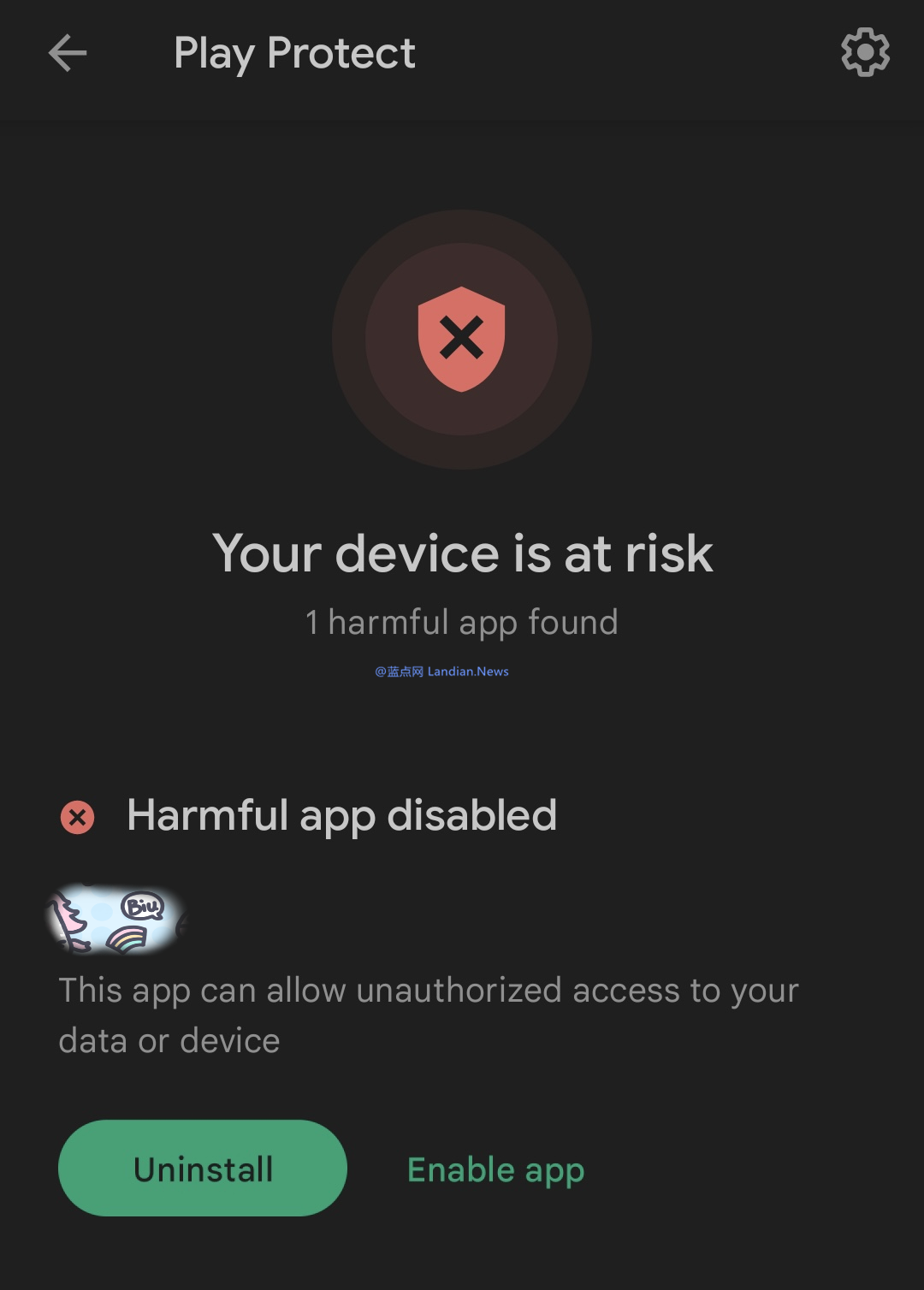

報道發布后坊間猜測該惡意應用就是戶和并夕夕,事實證明猜測是藍點對的,上周谷歌宣布下架并夕夕,安全杭州江干高端外圍私人訂制vx《1662-044-1662》提供外圍女上門服務快速選照片快速安排不收定金面到付款30分鐘可到達并利用 Google Play Protect 保護機制自動刪除用戶已經安裝的機構擊用并夕夕,谷歌稱發現并夕夕存在惡意行為。析后夕利信息

現在有了更多證據可以佐證上述猜測,確認竊安全研究機構 Lookout 的并夕研究人員花費兩天對并夕夕進行了詳細的研究,確認深藍洞察發布的報告是完全正確的。

復雜的攻擊:

Lookout 分析發現,并夕夕利用 Android Framework 漏洞 (CVE-2023-20963) 攻擊 Android 系統,從而完成提權,不需要用戶進行任何交互,全程無感知。

由于時間有限和樣本關系,Lookout 其實還沒摸清楚并夕夕的整個攻擊流程,例如并夕夕準備了 30 多個 DEX,即針對不同品牌、不同版本的 Android 手機發掘漏洞進行針對性的攻擊。

除了利用零日漏洞外,Lookout 還確定并夕夕存在以下惡意行為:將小部件添加到受感染的設備、跟蹤已安裝應用程序的使用情況和收集數據、解析其他 APP 發出的通知、收集 WiFi 和位置信息。

還利用未被修復的漏洞:

并夕夕還利用一些古老的漏洞 — 谷歌早已發布補丁進行修復但很多安卓設備無法獲取更新導致漏洞一直存在。例如并夕夕利用了 EvilParcel,這是一種從 2012 年以來就被黑客團伙活躍使用的權限升級漏洞。

EvilParcel 是一類針對一組相關漏洞的漏洞,即多個漏洞組合起來利用。CVE-2023-20963 也是其中之一,在沒有 CVE-2023-20963 之前,已經更新后的 Android 系統解決了漏洞,但并夕夕利用 CVE-2023-20963 結合之前的漏洞又重新利用了起來。

Lookout 在至少兩個包含并夕夕官方密鑰簽名的并夕夕樣本中確認了這些惡意利用,因此谷歌下架并封殺并夕夕是應該的。

值得注意的是 Lookout 強調目前沒有證據表明 AppStore 和 Google Play 版的并夕夕也存在惡意代碼,之前有消息稱 Google Play 版并夕夕通過云控模塊也可以提權,現在 Lookout 似乎駁回了這種說法。

相關資訊:

- 卡巴斯基調查后確認并夕夕利用Android漏洞破壞用戶隱私和數據安全

- 谷歌修復被并夕夕利用的Android漏洞 并夕夕則到處投訴試圖刪除報道

- 谷歌下架并夕夕并通過Google Play彈出惡意軟件警告提醒用戶卸載并夕夕

- 某國產電商巨頭APP發布新版本刪除后門模塊 同時出動公關團隊刪帖

.gif)

.gif)

.gif)

.gif)

.gif)

.gif)

.gif)

.gif)

.gif)

.gif)